Druhá, rozšiřující část experimentu testování odolnosti říčního systému AIS (Automatic Identification System) v ČR byla tentokrát zaměřena výhradně na ověření odolnosti systému proti GNSS rušení typu spoofing. Spoofing, jakožto komplexní a účinný způsob útoku, který dokáže podvrhnout a pozměnit autentickou polohu GNSS přijímače, aniž by to uživatel poznal, může být velice nebezpečný a ochraně proti němu by měla být věnována dostatečná pozornost.

Experiment byl připraven ve spolupráci s ŘVC ČR (Ředitelství vodní cesty ČR), díky kterému bylo opět umožněno využít pravidelnou plavební linku v reálném prostředí na Labi, a ve spolupráci se zahraničním partnerem Spirent Communications, který poskytnul nezbytně nutný spoofer, naprogramoval a připravil spoofingové scénáře, experimentu se zúčastnil a po celou dobu spoofer obsluhoval. Testování proběhlo 22. října, znovu na plavidle Porta Bohemica linky T91 a na stejném labském úseku mezi Roudnicí nad Labem a Litoměřicemi.

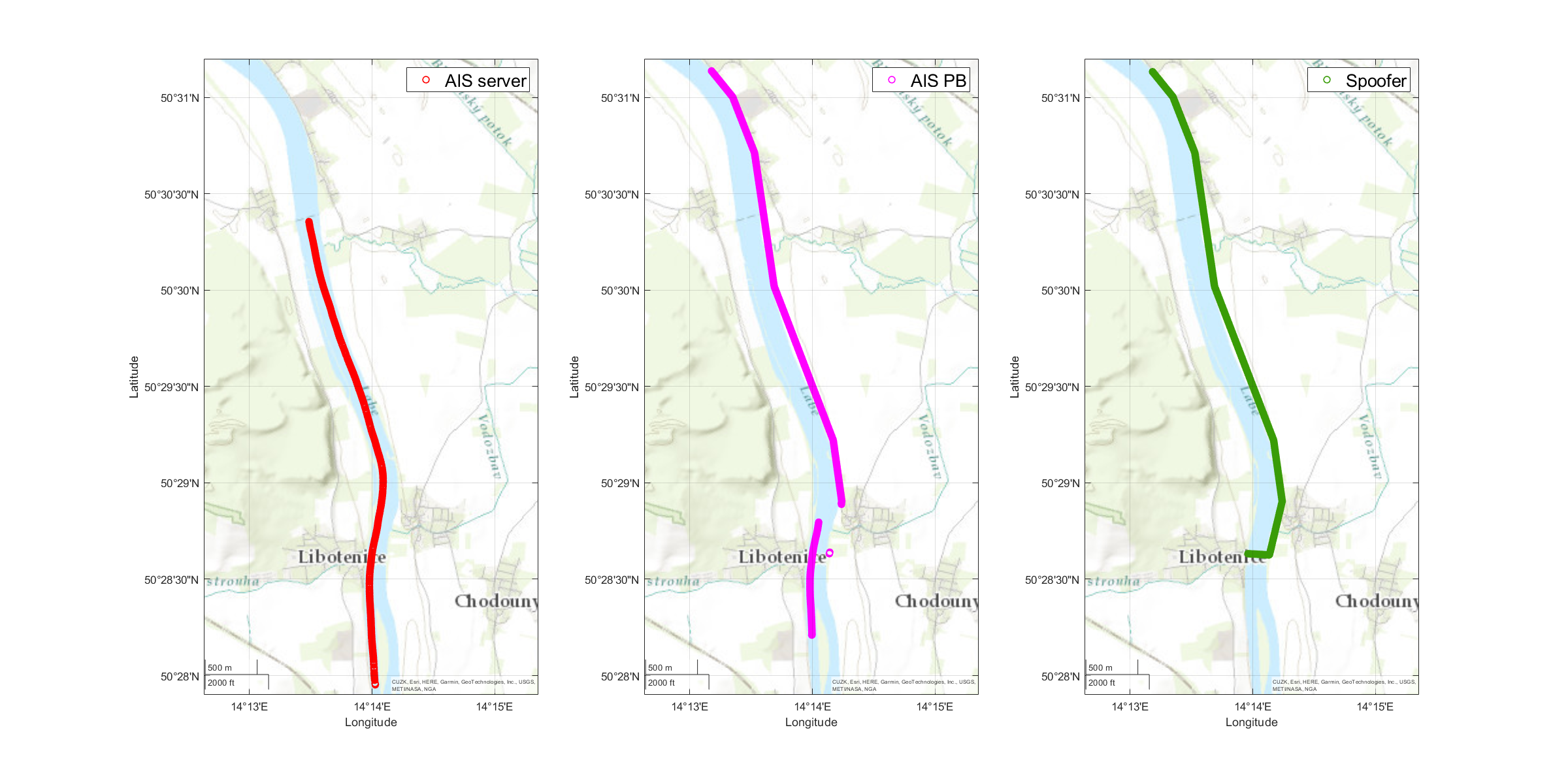

Hlavním cílem experimentu bylo zjistit, zda je možné provést úspěšný spoofingový útok na systém AIS, a to jak během statických scénářů kotvení plavidla, tak během dynamických scénářů v průběhu plavby. Další otázkou bylo, jakým způsobem se podvržená poloha projeví na uživatelském rozhraní jednotky AIS a dále na dispečerských řídících systémech.

Během provedených útoků se pomocí vysílaného spoofingového signálu několikrát podařilo skutečnou polohu zařízení zfalšovat a z předběžných výsledků tak plyne, že spoofing může být pro říční systémy AIS reálnou hrozbou. Veškerá naměřená a zaznamenaná data jsou však momentálně podrobována důkladnější analýze a budou součástí závěrečných výstupů projektu GNSS vulnerability and mitigation z programu NAVISP El. III.